Herramienta: Google

"Google es como un oráculo: Nos dará las respuestas que queremos, si sabemos como preguntar"

Como a esta altura ya todos sabemos, los servicios de nuestro amigo Google pueden ser utilizados para un sin fin de actividades y, entre ellas, está la posibilidad de recolectar información que puede ser muy útil a la hora de realizar un Penetration Test. Pero, a veces, sucede que esa información jugosa no aparece de un primer vistazo (morimos ante la famosa INFOXICACIÓN), y se vuelve imperioso valerse de algún método para encontrar lo que buscamos...

Google Dorks

Son consultas especiales que podemos realizar en el buscador para obtener resultados específicos. Estas consultas se arman con una o mas palabras clave (operadores). Aquí un listado de algunas palabras con las acciones que realizan:

SITE: Nos permite definir el dominio específico en el cual queremos buscar información.

INURL: Busca todas las URL´s donde aparezca el parámetro que le pasemos.

FILETYPE: Busca un tipo de archivo acorde al parámetro pasado. En este caso, el parámetro a pasar será la extensión del archivo.

ALLINTEXT: Busca la cadena de texto que le pasemos dentro de una pagina web y

no dentro de una URL. (No se puede utilizar junto a otros)

ALLINTITLE: Busca una cadena de texto solo dentro del titulo de una web. (No se puede utilizar junto a otros)

LINK:Este operador se utiliza para buscar enlaces que apunten a un determinado sitio web. (No se puede utilizar junto a otros)

Teniendo en cuenta lo visto, supongamos que quiero saber si en un sitio web X hay archivos en formato PDF publicados (esto puede ser util dado que podemos buscar luego metadatos en el archivo). Entonces armo la consulta de la siguiente manera:

SITE:DOMINIOX.COM FILETYPE:PDF

Veamos un ejemplo:

|

| Resultados obtenidos al aplicar los "dorks" |

Los Google Dorks no solo nos sirven para buscar información, también podemos utilizarlos para identificar vulnerabilidades en sitios web. Por ejemplo con los siguientes dorks podemos buscar páginas vulnerables a SQL Injection:

allinurl:*.php?txtCodiInfo=

inurl:read.php?=

inurl:”ViewerFrame?Mode=”

inurl:index.php?id=

inurl:trainers.php?id=

inurl:buy.php?category=

inurl:article.php?ID=

inurl:play_old.php?id=

inurl:declaration_more.php?decl_id=

inurl:pageid=

inurl:games.php?id=

inurl:page.php?file=

inurl:newsDetail.php?id=

inurl:gallery.php?id=

inurl:article.php?id=

inurl:show.php?id=

inurl:staff_id=

inurl:newsitem.php?num=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:historialeer.php?num=

inurl:reagir.php?num=

inurl:Stray-Questions-View.php?num=

inurl:forum_bds.php?num=

inurl:game.php?id=

inurl:view_product.php?id=

inurl:newsone.php?id=

inurl:sw_comment.php?id=

inurl:news.php?id=

inurl:avd_start.php?avd=

inurl:event.php?id=

inurl:product-item.php?id=

inurl:sql.php?id=

inurl:news_view.php?id=

inurl:select_biblio.php?id=

inurl:humor.php?id=

inurl:aboutbook.php?id=

inurl:ogl_inet.php?ogl_id=

inurl:fiche_spectacle.php?id=

inurl:communique_detail.php?id=

inurl:sem.php3?id=

inurl:kategorie.php4?id=

inurl:news.php?id=

inurl:index.php?id=

inurl:faq2.php?id=

inurl:show_an.php?id=

inurl:preview.php?id=

inurl:loadpsb.php?id=

inurl:opinions.php?id=

inurl:spr.php?id=

inurl:pages.php?id=

inurl:read.php?=

inurl:”ViewerFrame?Mode=”

inurl:index.php?id=

inurl:trainers.php?id=

inurl:buy.php?category=

inurl:article.php?ID=

inurl:play_old.php?id=

inurl:declaration_more.php?decl_id=

inurl:pageid=

inurl:games.php?id=

inurl:page.php?file=

inurl:newsDetail.php?id=

inurl:gallery.php?id=

inurl:article.php?id=

inurl:show.php?id=

inurl:staff_id=

inurl:newsitem.php?num=

inurl:readnews.php?id=

inurl:top10.php?cat=

inurl:historialeer.php?num=

inurl:reagir.php?num=

inurl:Stray-Questions-View.php?num=

inurl:forum_bds.php?num=

inurl:game.php?id=

inurl:view_product.php?id=

inurl:newsone.php?id=

inurl:sw_comment.php?id=

inurl:news.php?id=

inurl:avd_start.php?avd=

inurl:event.php?id=

inurl:product-item.php?id=

inurl:sql.php?id=

inurl:news_view.php?id=

inurl:select_biblio.php?id=

inurl:humor.php?id=

inurl:aboutbook.php?id=

inurl:ogl_inet.php?ogl_id=

inurl:fiche_spectacle.php?id=

inurl:communique_detail.php?id=

inurl:sem.php3?id=

inurl:kategorie.php4?id=

inurl:news.php?id=

inurl:index.php?id=

inurl:faq2.php?id=

inurl:show_an.php?id=

inurl:preview.php?id=

inurl:loadpsb.php?id=

inurl:opinions.php?id=

inurl:spr.php?id=

inurl:pages.php?id=

ENLACES PARA DIVERTIRNOS UN RATO:

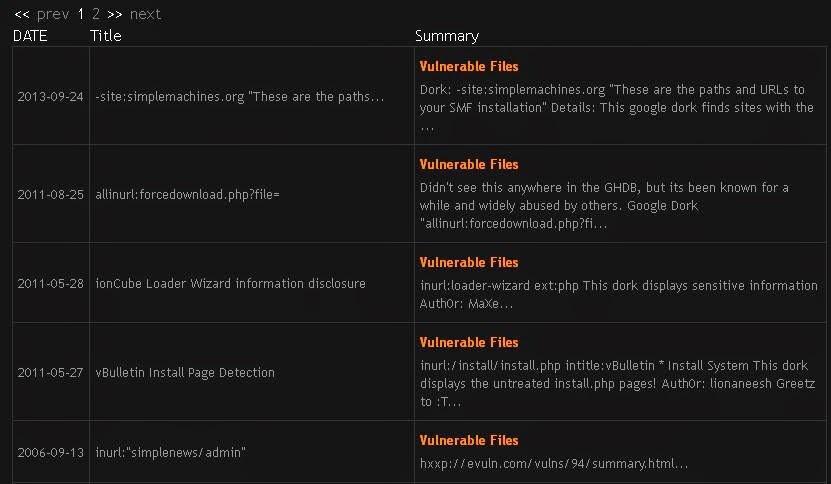

En la página de exploit database podemos encontrar la sección de Google Hacking donde podemos filtrar sobre que queremos obtener información y el sitio se encarga de ejecutar los dorks por nosotros.

http://www.exploit-db.com/google-dorks/

Luego nos muestra cual sería el dork correspondiente de acuerdo a nuestra consulta:

Por último, en este sitio tenemos un listado impresionante de dorks para jugar un buen rato:

http://www.starthacking.net/google-dorks/

Como pueden ver tenemos miles de combinaciones posibles para obtener buenos resultados, una vez más, todo depende de como preguntemos...

Saludos y..

HAPPY (GOOGLE) HACKING!

Excelente Ale. Hay muchísimas posibilidades respecto a GHacks. No aflojes con los buenos posts!

ResponderEliminarMama Quiero Ser P3Nt3St3R!: Google Hacking (Siempre Se Trata De Saber Como Preguntar...) >>>>> Download Now

ResponderEliminar>>>>> Download Full

Mama Quiero Ser P3Nt3St3R!: Google Hacking (Siempre Se Trata De Saber Como Preguntar...) >>>>> Download LINK

>>>>> Download Now

Mama Quiero Ser P3Nt3St3R!: Google Hacking (Siempre Se Trata De Saber Como Preguntar...) >>>>> Download Full

>>>>> Download LINK